Die Zukunft erhellen – Parallele Kostendominanz bei EVM verstehen

Parallele EVM-Kostendominanz: Ein neuer Horizont in der Blockchain-Optimierung

In der sich ständig weiterentwickelnden Welt der Blockchain-Technologie stehen Effizienz und Skalierbarkeit weiterhin im Mittelpunkt der Innovation. Auf diesem dynamischen Terrain sticht ein Konzept besonders hervor, da es das Potenzial besitzt, unsere Herangehensweise an Rechenaufgaben grundlegend zu verändern: die Kostendominanz paralleler EVMs. Dieses Konzept ist nicht nur ein technischer Begriff, sondern ein Leuchtturm des Fortschritts, der uns zu effizienteren und skalierbareren Blockchain-Netzwerken führt.

Der Kern der Kostendominanz paralleler EVM

Parallele EVM-Kostenoptimierung bezeichnet im Kern die strategische Optimierung der Operationen der Ethereum Virtual Machine (EVM) durch parallele Verarbeitung. Dieser Ansatz zielt darauf ab, Rechenaufgaben gleichzeitig auf mehrere Prozessoren zu verteilen, um so die Gesamtkosten zu senken und die Effizienz zu steigern.

Bei herkömmlichen EVM-Verfahren werden Aufgaben sequenziell abgearbeitet, was insbesondere bei hoher Auslastung zu Engpässen und Ineffizienzen führen kann. Durch den Einsatz von Parallelverarbeitung lassen sich komplexe Aufgaben in kleinere, überschaubare Einheiten zerlegen, die gleichzeitig ausgeführt werden können. Dies beschleunigt nicht nur die Verarbeitungszeit, sondern minimiert auch den Ressourcenbedarf.

Warum Parallelverarbeitung wichtig ist

Die Bedeutung der Parallelverarbeitung im Kontext der EVM kann nicht hoch genug eingeschätzt werden. Hier ist der Grund, warum sie bahnbrechend ist:

Verbesserte Skalierbarkeit: Mit zunehmender Anzahl an Transaktionen steigt auch der Rechenaufwand. Parallelverarbeitung ermöglicht es Blockchain-Netzwerken, ein größeres Transaktionsvolumen zu bewältigen, ohne Kompromisse bei Geschwindigkeit oder Effizienz einzugehen.

Reduzierter Ressourcenverbrauch: Durch die Verteilung von Aufgaben auf mehrere Prozessoren lässt sich der Bedarf an Rechenressourcen deutlich senken. Dies führt zu Kosteneinsparungen und einem geringeren Energieverbrauch und macht Blockchain-Operationen somit nachhaltiger.

Verbesserte Transaktionsgeschwindigkeit: Schnellere Verarbeitungszeiten bedeuten schnellere Transaktionsbestätigungen, was für die Benutzerfreundlichkeit und die Zuverlässigkeit des Netzwerks von entscheidender Bedeutung ist.

Die Mechanismen der Kostendominanz paralleler EVMs

Um das Potenzial der Kostendominanz paralleler EVMs wirklich zu erfassen, ist es unerlässlich, die zugrundeliegenden Mechanismen zu verstehen. Im Kern basiert dieses Konzept auf fortschrittlichen Algorithmen und Techniken, die die parallele Verarbeitung innerhalb der EVM optimieren.

Aufgabenzerlegung: Im ersten Schritt werden komplexe Aufgaben in kleinere, unabhängige Einheiten zerlegt, die parallel verarbeitet werden können. Dies erfordert ausgefeilte Algorithmen, die diese Einheiten effizient identifizieren und isolieren können.

Lastverteilung: Sobald Aufgaben in Teilaufgaben zerlegt sind, besteht die nächste Herausforderung darin, diese gleichmäßig auf die verfügbaren Prozessoren zu verteilen. Die Lastverteilung stellt sicher, dass kein einzelner Prozessor überlastet wird und die Gesamteffizienz des Systems erhalten bleibt.

Synchronisierung: Trotz der parallelen Verarbeitung ist die Synchronisierung entscheidend, um sicherzustellen, dass alle Aufgabenteile kohärent und in der richtigen Reihenfolge ausgeführt werden. Dies beinhaltet die Koordination der Aufgabenausführung, um Konflikte zu vermeiden und die Datenintegrität zu gewährleisten.

Herausforderungen und Überlegungen

Die Vorteile der parallelen EVM-Kostendominanz liegen zwar auf der Hand, doch die Umsetzung dieses Ansatzes ist nicht ohne Herausforderungen. Hier einige wichtige Überlegungen:

Komplexität: Die Entwicklung von Algorithmen, die Aufgaben effektiv aufteilen und die Lasten auf die Prozessoren verteilen können, ist naturgemäß komplex. Sie erfordert ein tiefes Verständnis sowohl der Informatiktheorie als auch ihrer praktischen Anwendung.

Hardwareanforderungen: Um die Vorteile der Parallelverarbeitung voll auszuschöpfen, ist robuste Hardware unerlässlich. Dazu gehören Hochleistungsprozessoren und fortschrittliche Netzwerkfunktionen.

Fehlermanagement: In einer Parallelverarbeitungsumgebung kann die Fehlerbehandlung und die Sicherstellung der Datenkonsistenz anspruchsvoller sein als bei der sequenziellen Verarbeitung. Robuste Fehlerbehandlungsmechanismen sind daher entscheidend für die Systemzuverlässigkeit.

Anwendungen in der Praxis

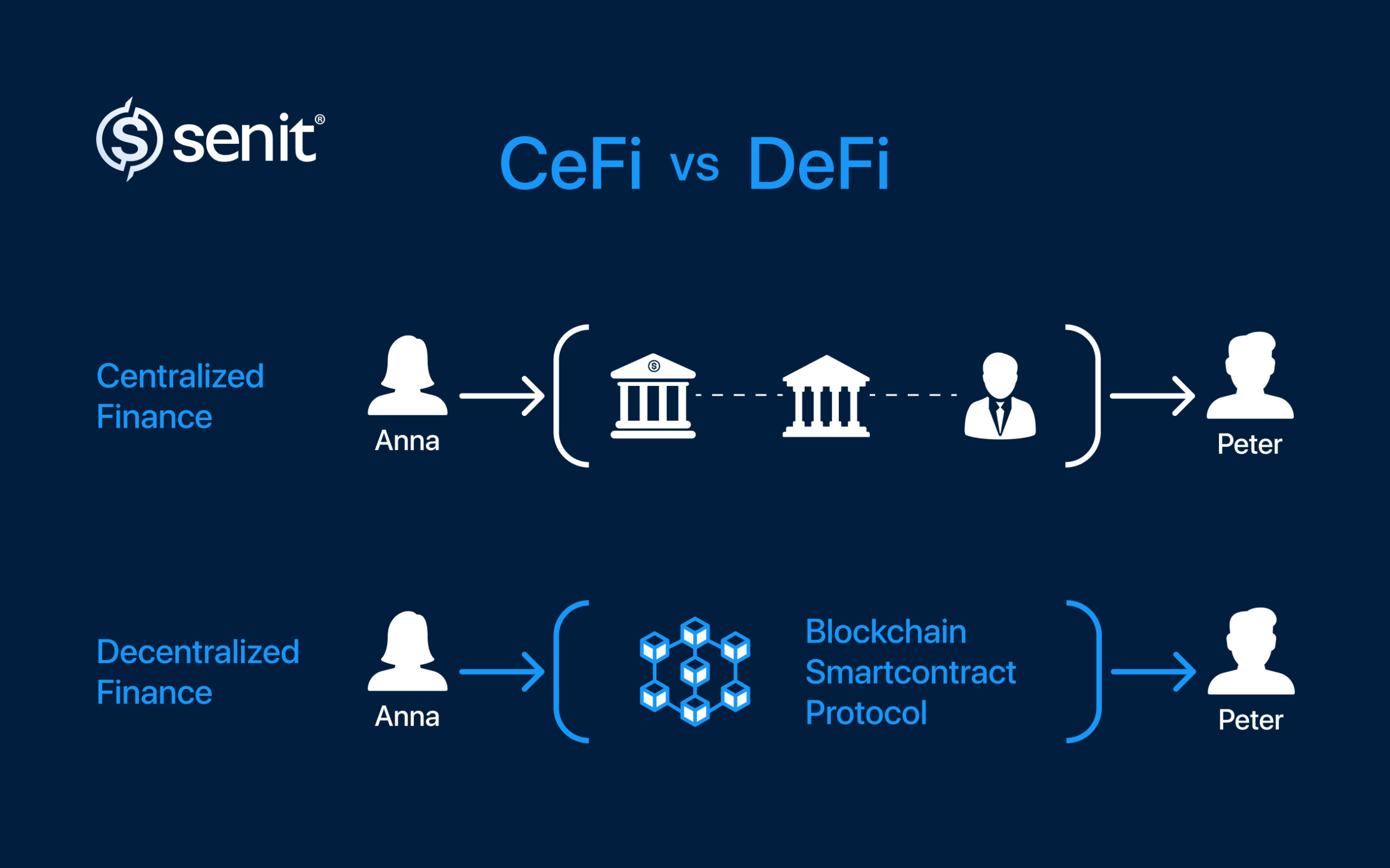

Die Prinzipien der parallelen EVM-Kostendominanz finden bereits Anwendung in verschiedenen Blockchain-Netzwerken. Beispielsweise beginnen Projekte im Bereich dezentraler Finanzen (DeFi) und Smart-Contract-Plattformen, die Parallelverarbeitung zu erforschen, um ihre Skalierbarkeit und Effizienz zu verbessern.

Betrachten wir eine dezentrale Börse (DEX), die ein hohes Transaktionsvolumen verarbeitet. Durch die Implementierung von Parallelverarbeitung kann die Rechenlast effizienter verteilt werden, was zu schnelleren Transaktionszeiten und höherer Kundenzufriedenheit führt. Dies verbessert nicht nur das Nutzererlebnis, sondern macht das Netzwerk auch für neue Nutzer und Entwickler attraktiver.

Abschluss

Die Kostendominanz paralleler EVMs stellt einen bedeutenden Fortschritt auf dem Weg zu effizienten und skalierbaren Blockchain-Netzwerken dar. Durch die Nutzung der Leistungsfähigkeit paralleler Verarbeitung können wir neue Leistungs- und Nachhaltigkeitsniveaus erreichen und so den Weg für eine vielversprechende und effizientere Zukunft im Blockchain-Bereich ebnen.

Seien Sie gespannt auf den zweiten Teil dieser Serie, in dem wir uns eingehender mit den praktischen Implementierungen und Zukunftsperspektiven der Parallel EVM Cost Domination befassen und untersuchen werden, wie dieser innovative Ansatz die nächste Generation der Blockchain-Technologie prägt.

Steigerung der Blockchain-Effizienz: Die Zukunft der Kostendominanz paralleler EVMs

Im vorherigen Teil haben wir die grundlegenden Prinzipien und Mechanismen der parallelen EVM-Kostendominanz untersucht. Nun wollen wir tiefer in die Frage eintauchen, wie dieser revolutionäre Ansatz die Zukunft der Blockchain-Technologie prägt. Wir werden praktische Implementierungen betrachten, die neuesten Entwicklungen untersuchen und die potenziellen Auswirkungen auf das gesamte Ökosystem diskutieren.

Praktische Umsetzungen und Innovationen

Da das Konzept der parallelen EVM-Kostendominanz zunehmend an Bedeutung gewinnt, leisten mehrere Projekte und Initiativen Pionierarbeit bei dessen praktischen Anwendungen. Hier einige bemerkenswerte Beispiele:

Layer-2-Lösungen: Layer-2-Skalierungslösungen wie State Channels und Sidechains nutzen zunehmend Parallelverarbeitung, um die Skalierbarkeit zu verbessern. Durch die Auslagerung von Transaktionen von der Haupt-Blockchain können diese Lösungen mithilfe von Parallelverarbeitung hohe Transaktionsvolumina effizienter verwalten.

Smart-Contract-Plattformen: Plattformen wie Ethereum erforschen fortgeschrittene EVM-Optimierungstechniken, einschließlich Parallelverarbeitung, um die Leistung und Effizienz von Smart Contracts zu verbessern. Dies beschleunigt nicht nur die Vertragsabwicklung, sondern reduziert auch den gesamten Rechenaufwand.

Dezentrale Anwendungen (dApps): Entwickler integrieren zunehmend Parallelverarbeitung in ihre dApps, um komplexe Berechnungen effizienter durchzuführen. Dieser Ansatz ermöglicht es dApps, auch unter hoher Last eine flüssigere und reaktionsschnellere Benutzererfahrung zu bieten.

Fortschritte in der Parallelverarbeitungstechnologie

Der Bereich der Parallelverarbeitung entwickelt sich ständig weiter, und neue Fortschritte verschieben die Grenzen des Machbaren. Hier sind einige der neuesten Entwicklungen:

Quantencomputing: Obwohl es sich noch in der Entwicklungsphase befindet, birgt das Quantencomputing das Potenzial, die Parallelverarbeitung grundlegend zu verändern. Quantencomputer können komplexe Berechnungen in beispielloser Geschwindigkeit durchführen und damit die Art und Weise, wie wir die Kostendominanz paralleler EVMs angehen, potenziell transformieren.

Maschinelle Lernalgorithmen: Es werden maschinelle Lernalgorithmen entwickelt, um die Aufgabenaufteilung und den Lastausgleich in parallelen Verarbeitungsumgebungen zu optimieren. Diese Algorithmen können sich dynamisch an veränderte Bedingungen anpassen und so eine effiziente Verteilung der Rechenaufgaben gewährleisten.

Netzwerkprotokolle: Es werden neue Netzwerkprotokolle entwickelt, um eine bessere Synchronisierung und Kommunikation zwischen Prozessoren in parallelen Verarbeitungssystemen zu ermöglichen. Dies verbessert die Gesamtkoordination und Effizienz paralleler Operationen.

Zukunftsaussichten und Auswirkungen

Die Zukunft der Kostendominanz paralleler EVMs sieht vielversprechend aus und hat weitreichende Folgen für das gesamte Blockchain-Ökosystem. Hier einige der potenziellen Auswirkungen:

Verbesserte Skalierbarkeit: Durch effizientere Parallelverarbeitung lässt sich die Skalierbarkeit von Blockchain-Netzwerken deutlich steigern. Dadurch können sie ein größeres Transaktionsvolumen verarbeiten, ohne an Geschwindigkeit oder Effizienz einzubüßen.

Kostenreduzierung: Die Optimierung von Rechenaufgaben durch Parallelverarbeitung führt zu erheblichen Kostensenkungen. Dies kommt nicht nur Netzwerkbetreibern zugute, sondern macht Blockchain-Dienste auch für Endnutzer zugänglicher und erschwinglicher.

Nachhaltigkeit: Reduzierter Ressourcenverbrauch und Energieeffizienz sind zentrale Vorteile der Parallelverarbeitung. Mit zunehmender Nachhaltigkeit der Blockchain-Technologie kann sie breitere Akzeptanz und Unterstützung bei umweltbewussten Akteuren gewinnen.

Innovationskatalysator: Die Fortschritte bei der parallelen EVM-Kostendominanz wirken als Katalysator für weitere Innovationen in der Blockchain-Technologie. Durch die Erschließung neuer Leistungs- und Effizienzniveaus wird dieser Ansatz Entwickler und Forscher dazu anregen, neue Anwendungen und Anwendungsfälle zu erforschen.

Herausforderungen meistern

Das Potenzial der Kostendominanz durch parallele EVM ist zwar immens, doch es müssen noch einige Herausforderungen bewältigt werden. Im Folgenden werden einige wichtige Schwerpunkte erläutert:

Algorithmenentwicklung: Die kontinuierliche Forschung und Entwicklung fortschrittlicher Algorithmen ist unerlässlich, um die Aufgabenzerlegung und den Lastausgleich in parallelen Verarbeitungsumgebungen zu optimieren.

Hardware-Fortschritte: Um die Möglichkeiten der Parallelverarbeitung voll auszuschöpfen, sind kontinuierliche Fortschritte in der Hardware-Technologie unerlässlich. Dazu gehören die Entwicklung von Hochleistungsprozessoren und effizienten Netzwerklösungen.

Standardisierung: Da immer mehr Projekte Parallelverarbeitung einsetzen, wird die Standardisierung von Protokollen und Verfahren zunehmend wichtiger. Dies gewährleistet Interoperabilität und nahtlose Integration über verschiedene Plattformen und Netzwerke hinweg.

Abschluss

Die Kostendominanz paralleler EVMs wird die Zukunft der Blockchain-Technologie maßgeblich prägen. Durch die Nutzung der Leistungsfähigkeit paralleler Verarbeitung können wir neue Dimensionen von Effizienz, Skalierbarkeit und Nachhaltigkeit erreichen. Mit fortschreitender Entwicklung wird dieser Ansatz Innovationen vorantreiben und dem Blockchain-Ökosystem spannende neue Möglichkeiten eröffnen.

Im letzten Teil werden wir untersuchen, wie Unternehmen und Organisationen die Kostendominanz durch paralleles EVM nutzen können, um ihre strategischen Ziele zu erreichen, und die weiterreichenden Auswirkungen auf die Branche diskutieren.

Diese zweiteilige Serie bietet ein umfassendes Verständnis der Kostendominanz paralleler EVMs und beleuchtet deren Bedeutung, praktische Anwendungen und Zukunftspotenzial im Blockchain-Umfeld. Bleiben Sie dran für weitere Einblicke und Entdeckungen in der Welt der Blockchain-Technologie!

In einer Zeit, in der digitale Vermögenswerte zum Rückgrat des modernen Finanzwesens werden, rückt die Bedrohung durch Quantencomputer immer stärker in den Vordergrund. Strategien für quantenresistente Wallets sind daher nicht nur Zukunftsmusik, sondern für jeden, der in digitale Währungen investiert, unerlässlich. Mit der Weiterentwicklung von Quantencomputern steigt die Gefahr, dass die kryptografischen Grundlagen der heutigen digitalen Sicherheit untergraben werden. Das Verständnis und die Anwendung solcher Strategien sind daher entscheidend für alle, die ihre digitalen Vermögenswerte zukunftssicher machen wollen.

Die Quantenbedrohung

Quantencomputer, die Informationen in beispielloser Geschwindigkeit verarbeiten können, stellen eine einzigartige Herausforderung für herkömmliche kryptografische Systeme dar. Traditionelle Verschlüsselungsmethoden wie RSA und ECC, die heute unsere digitalen Transaktionen sichern, sind anfällig für Quantenangriffe. Quantencomputer können komplexe mathematische Probleme exponentiell schneller lösen als klassische Computer und so potenziell Verschlüsselungen knacken und sensible Daten offenlegen.

Das Potenzial von Quantencomputern, bestehende Verschlüsselungsmethoden obsolet zu machen, ist der Grund, warum zukunftsorientierte Einzelpersonen und Institutionen in quantenresistente Technologien investieren. Quantenresistente Kryptographie, auch Post-Quanten-Kryptographie genannt, zielt darauf ab, Algorithmen zu entwickeln, die gegen Quantenangriffe sicher sind. Diese Algorithmen basieren auf mathematischen Problemen, die selbst für Quantencomputer noch immer eine Herausforderung darstellen.

Die Bedeutung quantenresistenter Wallets

Eine quantenresistente Wallet ist eine digitale Geldbörse, die Post-Quanten-Kryptografie-Algorithmen zum Schutz digitaler Vermögenswerte einsetzt. Im Gegensatz zu herkömmlichen Wallets, die auf RSA oder ECC basieren, verwenden quantenresistente Wallets fortschrittliche Algorithmen, die der Rechenleistung von Quantencomputern standhalten. Dadurch wird sichergestellt, dass die Sicherheit Ihrer digitalen Vermögenswerte auch dann erhalten bleibt, wenn Quantencomputer zum Standard werden.

Schlüsselquantenresistente kryptographische Algorithmen

Es werden verschiedene kryptografische Algorithmen entwickelt und hinsichtlich ihrer Quantenresistenz untersucht. Hier sind einige der führenden Algorithmen:

Gitterbasierte Kryptographie: Diese Kategorie von Algorithmen, wie beispielsweise NTRU und Learning With Errors (LWE), basiert auf der Schwierigkeit von Gitterproblemen. Diese Probleme gelten als resistent gegen Quantenangriffe.

Codebasierte Kryptographie: Algorithmen wie McEliece basieren auf fehlerkorrigierenden Codes und stellen ein weiteres vielversprechendes Gebiet für die Post-Quanten-Sicherheit dar.

Multivariate quadratische Gleichungen: Diese Algorithmen, wie HFE und SQ, beruhen auf der Schwierigkeit, Systeme multivariater quadratischer Gleichungen zu lösen.

Hashbasierte Kryptographie: Algorithmen wie XMSS (eXtended Merkle Signature Scheme) und SPHINCS+ verwenden Hash-Funktionen, um sichere Signaturen zu erzeugen, die quantenresistent sind.

Implementierung quantenresistenter Wallet-Strategien

Der Übergang zu quantenresistenten Wallets umfasst mehrere Schritte. Hier finden Sie eine Anleitung, die Ihnen bei diesem wichtigen Wechsel hilft:

Bewerten Sie Ihre aktuelle kryptografische Sicherheit

Der erste Schritt bei der Implementierung von Strategien für quantenresistente Wallets besteht darin, die kryptografische Sicherheit Ihrer aktuellen digitalen Vermögenswerte zu bewerten. Ermitteln Sie, welche Algorithmen Ihre aktuellen Wallets verwenden, und bewerten Sie deren Anfälligkeit für Quantenangriffe. Dies hilft Ihnen, die notwendigen Sofortmaßnahmen zu verstehen.

Übergang zu Post-Quanten-Algorithmen

Nachdem Sie Ihre aktuelle Sicherheitslage analysiert haben, besteht der nächste Schritt darin, auf Post-Quanten-Algorithmen umzusteigen. Dazu müssen Sie Ihre Wallet-Software aktualisieren, um quantenresistente kryptografische Verfahren zu integrieren. Viele Blockchain-Plattformen und Wallet-Anbieter arbeiten bereits an der Integration dieser fortschrittlichen Algorithmen.

Bleiben Sie informiert

Die Bereiche Quantencomputing und Post-Quanten-Kryptographie entwickeln sich rasant. Bleiben Sie über die neuesten Entwicklungen und Updates informiert. Treten Sie Foren bei, folgen Sie Experten und beteiligen Sie sich an Diskussionen, um über die aktuellsten Trends und Strategien auf dem Laufenden zu bleiben.

Sichern und migrieren Sie Ihre Assets

Beim Wechsel zu einer quantenresistenten Wallet ist es unerlässlich, Ihre aktuellen Vermögenswerte sicher zu sichern. Verwenden Sie Hardware-Wallets oder Offline-Speicherlösungen für sensible Backups. Sobald Ihr Backup sicher ist, migrieren Sie Ihre Vermögenswerte in die neue quantenresistente Wallet. Stellen Sie sicher, dass der Migrationsprozess sicher durchgeführt wird, um jegliches Risiko von Datenverlust oder -offenlegung zu vermeiden.

Erwägen Sie Hybridlösungen

In der Übergangszeit, während die Post-Quanten-Kryptographie standardisiert und weit verbreitet wird, können Hybridlösungen, die traditionelle und Post-Quanten-Kryptographiemethoden kombinieren, von Vorteil sein. Dieser duale Ansatz kann während der Übergangsphase eine zusätzliche Sicherheitsebene bieten.

Anwendungen in der Praxis

Mehrere führende Blockchain-Plattformen und Finanzinstitute erforschen oder implementieren bereits Strategien für quantenresistente Wallets. So forscht die Bitcoin-Community aktiv an quantenresistenten kryptografischen Signaturen. Auch Ethereum untersucht post-quantenkryptografische Lösungen im Rahmen seiner kontinuierlichen Bemühungen zur Verbesserung der Sicherheit.

Indem Sie jetzt quantenresistente Wallet-Strategien einsetzen, sichern Sie nicht nur Ihr Vermögen für die Gegenwart, sondern bereiten sich auch auf eine Zukunft vor, in der Quantencomputing zum Alltag gehört. Dieser proaktive Ansatz gewährleistet, dass Sie gegen potenzielle Bedrohungen gewappnet bleiben und Ihre digitalen Investitionen weiterhin schützen.

Im nächsten Teil dieser Serie werden wir uns eingehender mit spezifischen Strategien für quantenresistente Wallets befassen, die neuesten technologischen Fortschritte untersuchen und erörtern, wie Sie diese Strategien nahtlos in Ihren Plan für das Management digitaler Vermögenswerte integrieren können.

In diesem zweiten Teil unserer Reihe zu quantenresistenten Wallet-Strategien gehen wir detaillierter auf spezifische Ansätze, technologische Fortschritte und praktische Schritte zur Integration dieser Strategien in Ihr Digital-Asset-Management ein. Die Sicherheit Ihrer digitalen Vermögenswerte vor der drohenden Quantenbedrohung zu gewährleisten, ist nicht nur eine technische, sondern auch eine strategische Aufgabe, die sorgfältige Planung und Umsetzung erfordert.

Fortgeschrittene Strategien für quantenresistente Wallets

Neben dem Verständnis der Grundlagen quantenresistenter Wallets wollen wir uns mit fortgeschrittenen Strategien befassen, die eine robuste Sicherheit für Ihre digitalen Vermögenswerte gewährleisten können.

Multifaktorielle quantenresistente Sicherheit

So wie herkömmliche Wallets von der Multi-Faktor-Authentifizierung (MFA) profitieren, können quantenresistente Wallets die Multi-Faktor-Sicherheit nutzen, um den Schutz zu verbessern. Die Kombination von quantenresistenter Verschlüsselung mit MFA – wie biometrischer Authentifizierung, Sicherheitstoken oder zeitbasierten Einmalpasswörtern (TOTP) – kann das Risiko eines unberechtigten Zugriffs erheblich verringern.

Hybride kryptographische Ansätze

Während Post-Quanten-Algorithmen entwickelt und standardisiert werden, bietet ein hybrider Ansatz, der klassische und quantenresistente Kryptographie kombiniert, eine zusätzliche Sicherheitsebene. Diese Strategie nutzt beide Verschlüsselungsarten, um verschiedene Teile Ihrer digitalen Assets zu schützen. So können beispielsweise sensible Daten mit quantenresistenten Algorithmen verschlüsselt werden, während weniger kritische Daten mit herkömmlicher Verschlüsselung geschützt werden. Dieser duale Ansatz gewährleistet, dass die Sicherheit der einen Verschlüsselungsart erhalten bleibt, selbst wenn eine Art kompromittiert wird.

Quantenschlüsselverteilung (QKD)

Die Quantenschlüsselverteilung (QKD) ist eine Spitzentechnologie, die die Prinzipien der Quantenmechanik nutzt, um theoretisch unknackbare Verschlüsselungsschlüssel zu erzeugen. QKD macht sich Quanteneigenschaften wie Superposition und Verschränkung zunutze, um Verschlüsselungsschlüssel sicher zwischen den Beteiligten zu verteilen. Dieses Verfahren gewährleistet, dass jeder Versuch, den Schlüssel abzufangen, dessen Zustand verändert und die Beteiligten so vor einem möglichen Abhören warnt.

Technologische Fortschritte

Das Gebiet der quantenresistenten Kryptographie entwickelt sich rasant, und neue Technologien und Algorithmen werden in schnellem Tempo entwickelt. Hier einige der neuesten technologischen Fortschritte:

Quantensichere Blockchain-Protokolle

Die Blockchain-Technologie spielt eine Vorreiterrolle bei der Integration quantenresistenter Strategien. Protokolle wie Solana, Polkadot und andere erforschen oder implementieren quantensichere Verschlüsselungsmethoden. Ziel dieser Protokolle ist die Schaffung von Blockchain-Netzwerken, die gegen Quantenangriffe geschützt sind und die Integrität und Vertraulichkeit von Transaktionen auch im Zeitalter des Quantencomputings gewährleisten.

Hardwarebasierte quantenresistente Lösungen

Hardware-Sicherheitsmodule (HSMs) und sichere Umgebungen werden zunehmend zur Implementierung quantenresistenter Algorithmen eingesetzt. Diese Geräte bieten eine sichere Umgebung für kryptografische Operationen und schützen sensible Schlüssel und Vorgänge vor physischen und Cyber-Bedrohungen. HSMs und sichere Umgebungen lassen sich in Wallets integrieren, um die Sicherheit gegen Quantenangriffe zu erhöhen.

Cloudbasierte quantenresistente Dienste

Cloud-Service-Anbieter beginnen, quantenresistente kryptografische Dienste anzubieten. Diese Dienste lassen sich in bestehende Wallet-Systeme integrieren und bieten so eine zusätzliche Sicherheitsebene. Cloudbasierte quantenresistente Lösungen nutzen häufig fortschrittliche Algorithmen und skalierbare Infrastrukturen, um robuste Sicherheit zu gewährleisten.

Praktische Schritte zur Integration

Die Umstellung auf quantenresistente Wallet-Strategien erfordert mehrere praktische Schritte, um eine reibungslose und sichere Integration zu gewährleisten. Hier finden Sie eine detaillierte Anleitung:

Evaluieren und Planen

Beginnen Sie mit der Bewertung Ihrer aktuellen Wallet- und Digital-Asset-Management-Systeme. Identifizieren Sie die Infrastrukturbereiche, die am anfälligsten für Quantenangriffe sind, und priorisieren Sie deren Aktualisierung. Erstellen Sie einen detaillierten Plan, der die erforderlichen Schritte für den Übergang zu quantenresistenten Lösungen beschreibt, einschließlich Zeitplänen, Ressourcenallokation und Risikomanagementstrategien.

Die richtigen Lösungen auswählen

Wählen Sie quantenresistente Wallet-Lösungen, die Ihren Sicherheitsanforderungen und betrieblichen Möglichkeiten entsprechen. Suchen Sie nach Lösungen mit fortschrittlichen kryptografischen Algorithmen, robusten Sicherheitsfunktionen und Kompatibilität mit Ihren bestehenden Systemen. Ziehen Sie Sicherheitsexperten zu Rate, um sicherzustellen, dass die gewählten Lösungen höchsten Sicherheitsstandards entsprechen.

Ausbilden und Weiterbilden

Informieren Sie sich und Ihr Team über die Prinzipien quantenresistenter Kryptographie und die von Ihnen implementierten Lösungen. Schulungen, Workshops und Ressourcen von Experten tragen dazu bei, dass alle die Bedeutung quantenresistenter Sicherheit verstehen und sie effektiv implementieren können.

Testen und Validieren

Vor der vollständigen Integration quantenresistenter Wallet-Strategien sind gründliche Tests und Validierungen durchzuführen. Dazu gehören Stresstests der neuen Lösungen unter verschiedenen Szenarien, um deren zuverlässige und sichere Funktion zu gewährleisten. Die Effektivität der neuen Systeme ist durch Penetrationstests und weitere Sicherheitsbewertungen zu validieren.

Überwachen und Aktualisieren

Sobald quantenresistente Wallet-Strategien implementiert sind, sind kontinuierliche Überwachung und regelmäßige Updates unerlässlich. Behalten Sie die neuesten Entwicklungen im Bereich Quantencomputing und Kryptographie im Auge, um sicherzustellen, dass Ihre Sicherheitsmaßnahmen stets auf dem neuesten Stand sind. Aktualisieren Sie Ihre Systeme regelmäßig, um neue Algorithmen, Patches und Sicherheitsverbesserungen zu integrieren.

Zukunftssicherung Ihrer digitalen Assets

Sichern Sie sich Ihre finanzielle Zukunft Die lukrative Welt des Blockchain-Wachstumseinkommens

Wie man durch das Testen neuer Blockchain-Spiele Kryptowährung verdient – Ein aufregendes neues Gebi